RDP (Remote Desktop Protocol) — це стандартний спосіб віддаленого доступу до Windows Server та управління ним. У цьому посібнику пояснюється, як безпечно увімкнути RDP, підключитися з Windows/macOS/Linux, а також усунути найпоширеніші проблеми (з портами, брандмауером, NLA, обліковими даними та «чорним екраном»).

Для стабільної віддаленої роботи виберіть надійний VPS на базі Windows на швидкому VPS-хостингу. Якщо ви також керуєте змішаними інфраструктурами, VPS на базі Linux часто використовується як проміжний хост/VPN-шлюз для безпечного доступу.

Якщо ви вже маєте доступ до сервера через консоль провайдера (або тимчасовий метод доступу), увімкніть RDP одним із таких способів.

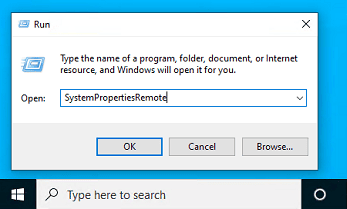

1) Відкрийте вікно «Виконати» (Win R) і запустіть:

SystemPropertiesRemote

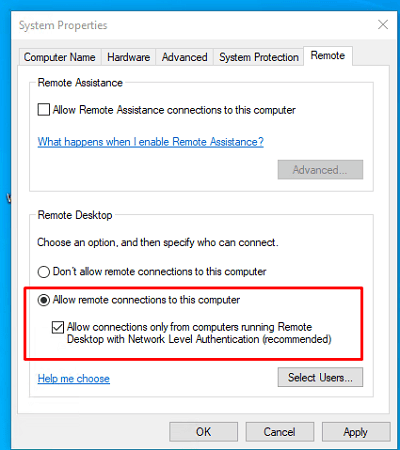

2) На вкладці «Віддалений доступ»:

Налаштування → Система → Віддалений робочий стіл → Увімкнути. Залиште NLA увімкненим, якщо ви не виконуєте усунення несправностей (а потім знову увімкніть його).

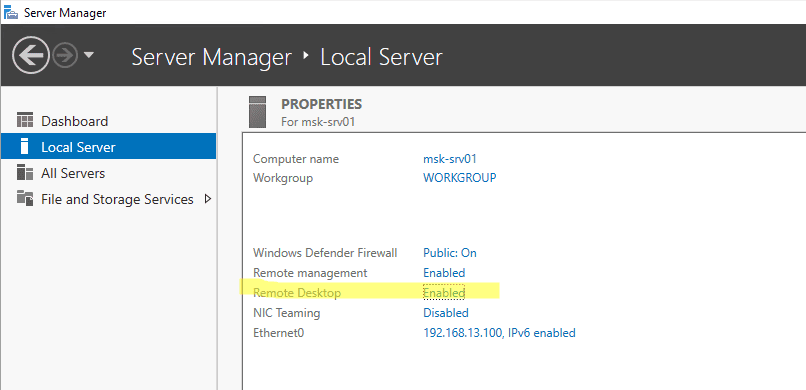

Диспетчер сервера → Локальний сервер → Віддалений робочий стіл = Увімкнено.

RDP використовує TCP 3389. Сучасні клієнти можуть також використовувати UDP 3389 для кращої продуктивності. Це потрібно дозволити у двох місцях:

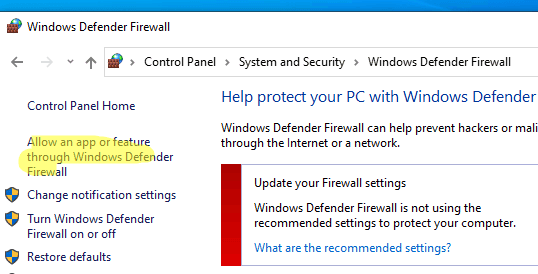

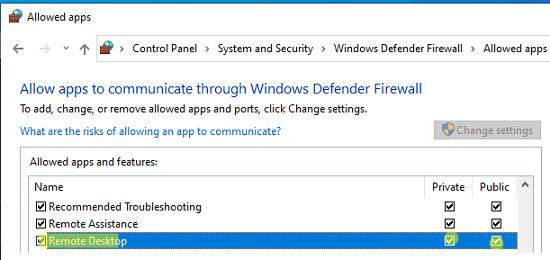

Перевірка через графічний інтерфейс у Windows: «Дозволити програму або функцію через брандмауер Windows Defender» → переконайтеся, що віддалений робочий стіл дозволено для активного профілю.

Запустіть на сервері як адміністратор:

# Enable RDP

Set-ItemProperty -Path 'HKLM:SystemCurrentControlSetControlTerminal Server' -Name 'fDenyTSConnections' -Value 0

# Require NLA (recommended)

Set-ItemProperty -Path 'HKLM:SystemCurrentControlSetControlTerminal ServerWinStationsRDP-Tcp' -Name 'UserAuthentication' -Value 1

# Enable built-in firewall rules for Remote Desktop

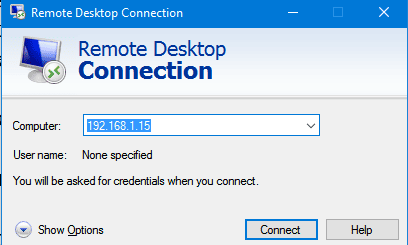

Enable-NetFirewallRule -DisplayGroup 'Remote Desktop'Натисніть Win R → введіть mstsc → введіть IP-адресу/ім’я хосту сервера → Підключити.

Використовуйте «Показати параметри», щоб увімкнути спільний доступ до буфера обміну та (за потреби) перенаправлення дисків.

Встановіть Microsoft Remote Desktop → «Додати ПК» → введіть IP-адресу/логін/пароль → підключіться. Клієнт підтримує масштабування, повноекранний режим, буфер обміну та оптимізацію відображення.

Для графічного інтерфейсу найзручнішим є Remmina. У терміналі використовуйте FreeRDP:

xfreerdp /u:Administrator /p:'YourPassword' /v:203.0.113.10 /dynamic-resolution /clipboardПорада: якщо сертифікати не є довіреними (що часто трапляється під час першого налаштування), FreeRDP може вимагати додаткових параметрів залежно від дистрибутива. У виробничому середовищі краще використовувати належний сертифікат та безпечний шлях доступу.

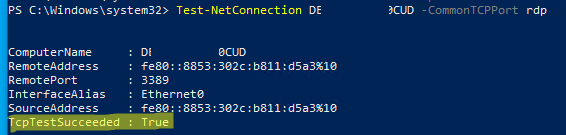

На клієнті (Windows PowerShell):

Test-NetConnection 203.0.113.10 -CommonTCPPort RDPЯкщо TcpTestSucceeded : True, порт доступний. Якщо ні, проблема зазвичай полягає у брандмауері провайдера, брандмауері Windows, неправильному IP-адресі/порту або у тому, що служба не слухає.

SERVERNAMEAdministrator або DOMAINUser.Додайте користувача до групи «Користувачі віддаленого робочого столу» (приклад):

Add-LocalGroupMember -Group "Remote Desktop Users" -Member "YourUser"Переконайтеся, що RDP дозволено з вашої мережі на обох рівнях:

Іноді RDP через UDP може працювати нестабільно в нестабільних мережах. Для усунення несправностей можна тимчасово змусити клієнт використовувати лише TCP (робіть це лише для діагностики, а потім приймайте рішення на основі результатів).

Приклад ключа політики на стороні клієнта (Windows):

# Disable UDP transport on the CLIENT (policy-based)

# Requires admin and usually a restart of the client machine

New-Item -Path "HKLM:SOFTWAREPoliciesMicrosoftWindows NT" -Name "Terminal Services" -Force | Out-Null

New-Item -Path "HKLM:SOFTWAREPoliciesMicrosoftWindows NTTerminal Services" -Name "Client" -Force | Out-Null

New-ItemProperty -Path "HKLM:SOFTWAREPoliciesMicrosoftWindows NTTerminal ServicesClient" -Name "fClientDisableUDP" -Value 1 -PropertyType DWord -Force | Out-Null# Replace x.x.x.x with your public IP

New-NetFirewallRule -DisplayName "RDP (3389) - My IP only" -Direction Inbound -Protocol TCP -LocalPort 3389 -RemoteAddress x.x.x.x -Action AllowПідключення через RDP є простим, якщо ви контролюєте три речі: увімкнення RDP, доступ до порту (за допомогою брандмауера Windows) та безпечну автентифікацію (обмежений доступ за NLA). Це правильна базова конфігурація для будь-якого виробничого VPS на базі Windows на хостингу VPS. Для додаткового рівня безпеки багато команд використовують VPS на базі Linux як VPN-хост або проміжний хост і залишають RDP закритим для публічного Інтернету.