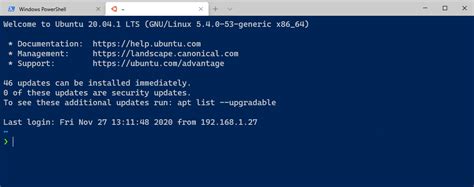

SSH — це стандартний і найбезпечніший спосіб віддаленого управління сервером Linux. У цьому посібнику ви дізнаєтеся, як підключитися за допомогою пароля (швидкий старт), як перейти на вхід за допомогою ключів (рекомендується) та як усунути типові помилки SSH.

Якщо у вас ще немає сервера, почніть із надійного VPS на базі Linux або виберіть тарифний план із нашого асортименту VPS-хостингу для швидкого розгортання та стабільного підключення.

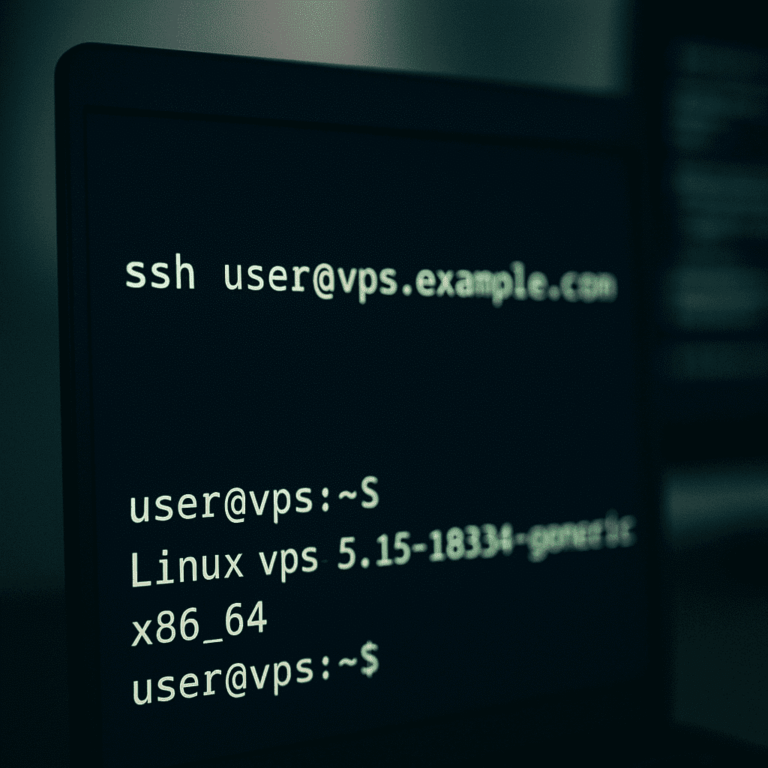

ssh у Терміналі.Використовуйте цей метод для першого входу або якщо ключі ще не налаштовані. Замініть USERNAME та SERVER_IP своїми значеннями.

ssh USERNAME@SERVER_IPЯкщо ваш порт SSH не 22 (наприклад: 2222):

ssh -p 2222 USERNAME@SERVER_IPПід час першого підключення SSH попросить підтвердити відбиток ключа хоста сервера. Підтверджуйте лише в тому випадку, якщо ви довіряєте джерелу IP-адреси (панель провайдера / ваше власне розгортання). Відбиток зберігається локально у файлі ~/.ssh/known_hosts.

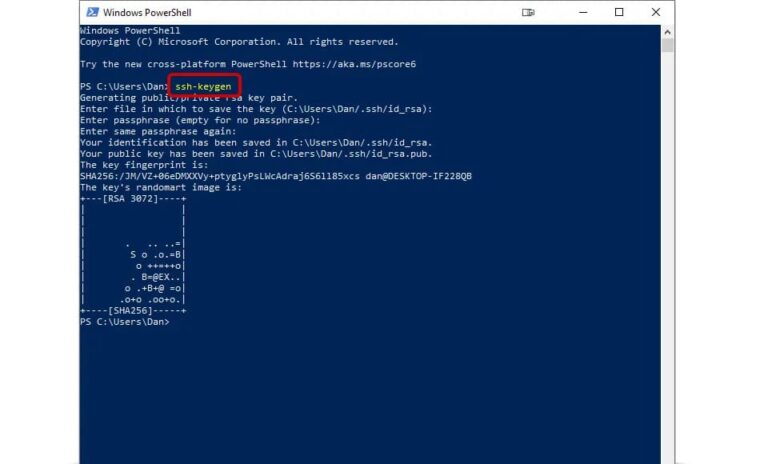

Аутентифікація на основі ключів є безпечнішою за паролі та є стандартом для виробничих серверів. Ви генеруєте пару ключів локально, а потім завантажуєте на VPS лише відкритий ключ.

Windows 10/11 (PowerShell / Windows Terminal), macOS, Linux:

ssh-keygen -t ed25519 -a 64За замовчуванням ключі зберігаються в:

C:UsersYOURNAME.ssh~/.ssh/Важливо: приватний ключ не має розширення (зберігайте його в таємниці). Публічний ключ закінчується на .pub (скопіюйте його на сервер).

macOS/Linux (та Windows із доступними інструментами OpenSSH):

ssh-copy-id -i ~/.ssh/id_ed25519.pub USERNAME@SERVER_IPЦе додає ключ до ~/.ssh/authorized_keys на сервері та автоматично встановлює безпечні права доступу.

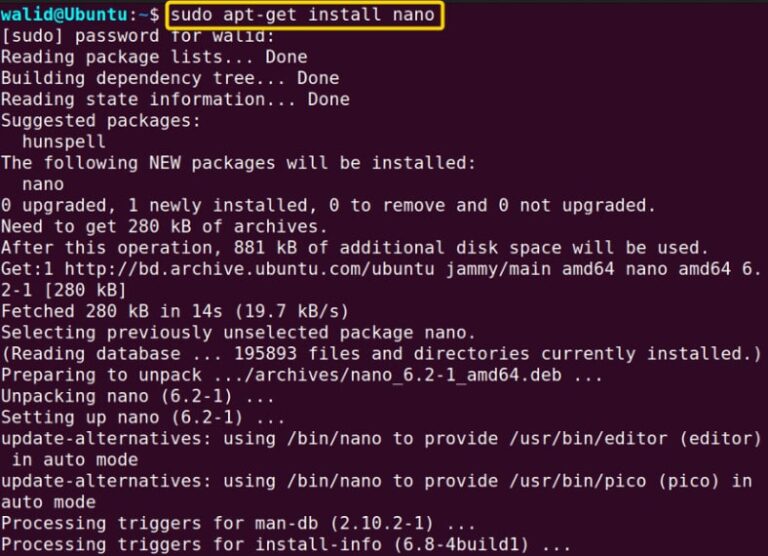

Спочатку увійдіть за допомогою пароля, потім створіть каталог SSH і додайте свій відкритий ключ.

# On the VPS

mkdir -p ~/.ssh

chmod 700 ~/.ssh

# Paste your PUBLIC key into the file (one line)

nano ~/.ssh/authorized_keys

chmod 600 ~/.ssh/authorized_keysНе копіюйте приватний ключ. Якщо права доступу неправильні (~/.ssh не 700 або authorized_keys не 600), ви можете отримати повідомлення «Доступ заборонено (publickey)».

Базове підключення (зазвичай працює без додаткових параметрів, якщо ключ знаходиться в ~/.ssh/):

ssh USERNAME@SERVER_IPЯкщо потрібно вказати файл ключа та/або порт:

ssh -i ~/.ssh/id_ed25519 -p 2222 USERNAME@SERVER_IPЩоб не вводити параметри щоразу, створіть профіль у ~/.ssh/config (Windows також це підтримує):

# File: ~/.ssh/config

Host myvps

HostName SERVER_IP

User USERNAME

Port 22

IdentityFile ~/.ssh/id_ed25519Тепер ви можете підключитися за допомогою:

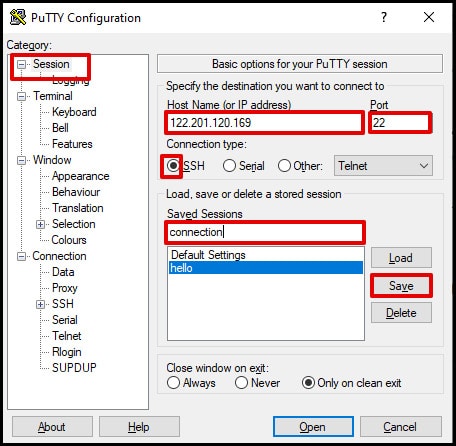

ssh myvps.ppk, потім у PuTTY перейдіть до «Connection» → «SSH» → «Auth» і виберіть файл приватного ключа.

Windows (PowerShell):

Test-NetConnection SERVER_IP -Port 22macOS/Linux:

nc -vz SERVER_IP 22IdentityFile.~/.ssh/known_hosts.-i або використовуйте спеціальний запис Host у ~/.ssh/config.Після підтвердження, що вхід на основі ключів працює, зміцніть SSH: вимкніть вхід root та аутентифікацію за паролем. Під час застосування змін залиште відкритою одну сесію SSH.

sudo nano /etc/ssh/sshd_configРекомендовані базові налаштування:

PermitRootLogin no

PasswordAuthentication no

PubkeyAuthentication yes

# Optional: restrict who can connect

# AllowUsers USERNAME

# or

# AllowGroups sshusers

MaxAuthTries 3

LoginGraceTime 30Перевірте та перезавантажте SSH (Ubuntu/Debian):

sudo sshd -t

sudo systemctl reload sshСистеми на базі RHEL часто використовують sshd назву служби:

sudo sshd -t

sudo systemctl reload sshdSCP (копіювання локального файлу на сервер):

scp ./backup.tar.gz USERNAME@SERVER_IP:/home/USERNAME/SCP (копіювання з сервера на локальний комп’ютер):

scp USERNAME@SERVER_IP:/var/log/syslog ./syslogSFTP (інтерактивний файловий менеджер через SSH):

sftp USERNAME@SERVER_IPАутентифікація за допомогою SSH-ключів та посилені налаштування SSH є стандартною базовою конфігурацією для виробничих серверів. Почніть з надійного VPS на базі Linux або перегляньте наші плани хостингу VPS, щоб розгорнути сервер і безпечно підключитися за лічені хвилини.